情報セキュリティにおける真正性とは?

情報セキュリティの3大要素である可用性、機密性、完全性は有名ですが、情報セキュリティ6大要素というものもあることをご存知でしょうか?情報セキュリティの6大要素とは、機密性、完全性、可用性に加えて真正性、責任追跡性、信頼性というものを加えたものです。

今回は、その中でも真正性というものについて解説していきたいと思います。

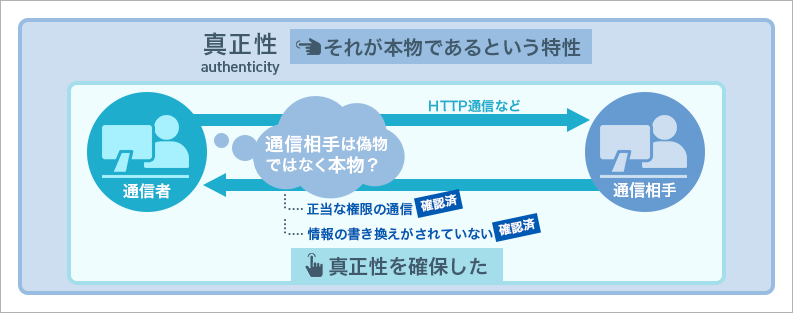

情報セキュリティの真正性とは?

真正性とは、簡単に言ってしまうと、「情報が正しく、利用者やシステムの振る舞いが偽情報でないこと。あるいは、それを証明できること」です。かしこまった言い方をすると、主張どおりであることを確実にする特性が真正性です。

HTTP通信などでは、IPアドレスの偽装などによって「なりすまし通信」というのは理論上可能です。例えばこの通信相手が「意図した通信相手である」と確認することで、真正性を保つことができます。

真正性を確認しなければならない理由

近年はインターネット上で様々なやり取りを行うことがあります。日本でも電子押印が認可され、その機運はますます高まっています。そんな中、インターネットブラウザなどで行われるHTTP通信には数々の脆弱性が存在しています。

このため、故意か過失か問わず、正当な手続きなく誤入力・書き換え・消去を行うことを防止するために真正性を確認する必要が出てくるのです。

真正性はどのように確認すれば良いのか

真正性を維持するためには、以下のようなポイントを遵守する必要があります。

- 1. 情報の作成責任者が明確で、いつでも確認できること。

- 2. 作成責任者の識別・認証を確実に行うこと。すなわち、なりすまし等が行えないような運用操作環境を整備すること。

- 3. 操作者の権限に応じてアクセスできる情報を制限すること。

- 4. 入力や確定作業の手順等を運用管理規程に記載すること。

- 5. 作成責任者が行った操作に関して、いつ、誰が、どこで、どの情報に対して、どんな操作を行ったのかが記録され、必要に応じて、操作記録に対して適正な利用であることが監査されること。

- 6. 確定され保存された情報は、運用管理規程で定めた保存期間内は履歴を残さないで改変、消去ができないようにすること。

- 7. システムの改造や保守等で診療録等にアクセスされる可能性がある場合には、真正性確保に留意し規定された手続きに従う。

真正性の確認には例外に注意

コンピューターを動作させるプログラムは、完璧なものを設計することはできません。このため、プログラムでは「例外」というものに着目して全体のプログラムを構築していく必要があります。

また、真正性を損なうリスクには以下のようなケースが考えられます。

- 1. システムを構成する機器、ソフトウェア自体に問題がある場合(故障、熱暴走、ソフトウェアのバグ、バージョン不整合等)

- 2. 機器、ソフトウェアに問題はないが、正しく設定されていないために所定の機能動作をしない状態になっている場合

- 3. 正当な機器、ソフトウェアが悪意ある第三者により別のものに置き換えられている場合

- 4. ウイルス等の不正なソフトウェアに感染し、データの不正な書き換え、消去や、ソフトウェアの誤動作が発生している場合

これらに留意して適切な対策を取る必要があります。

まとめ

今回は、情報セキュリティの真正性について解説してきました。ISO27001を始めとする多くのマネジメントシステム規格では真正性についてそれほど言及されてはいませんが、ISO27001の具体的な管理策について取りまとめたISO27002では、以下のようなことが記述されています。

10.1 暗号による管理策 目的 情報の機密性,真正性及び/又は完全性を保護するために,暗号の適切かつ有効な利用を確実にするため。

JIS Q 27002

上記のようにあるため、ISO27001では「情報セキュリティの3大要素をバランス良く保ち…」と言われているものの、真正性や責任追跡性のような情報セキュリティ6大要素について全く無視して良いというわけでもないのです。

ISOプロでは月額4万円から御社に合わせたISO運用を実施中

ISOプロではISO各種の認証取得から運用まで幅広くサポートしております。

また、マニュアル作成など御社に合わせたムダのない運用を心がけており、既に認証を取得しているお客様においてもご提案しております。

サポート料金においても新プランを用意し、業界最安級の月額4万円からご利用いただけます。

こんな方に読んでほしい